Après WannaCry, Petya. Pour la deuxième fois en quelques semaines, un « ransomware » (rançongiciel en français) s’est largement propagé sur Internet, rendant inutilisable de nombreux ordinateurs et perturbant lourdement le fonctionnement de plusieurs grandes entreprises (comme Auchan, la BNP Paribas…).

Petya est un rançongiciel visant les systèmes Windows : il rend inaccessibles les données d’un ordinateur, qui ne peuvent être déverrouillées qu’en versant une rançon. Il s’agit d’une variante d’une souche apparue en mai 2016.

Petya moins efficace que WannaCry ?

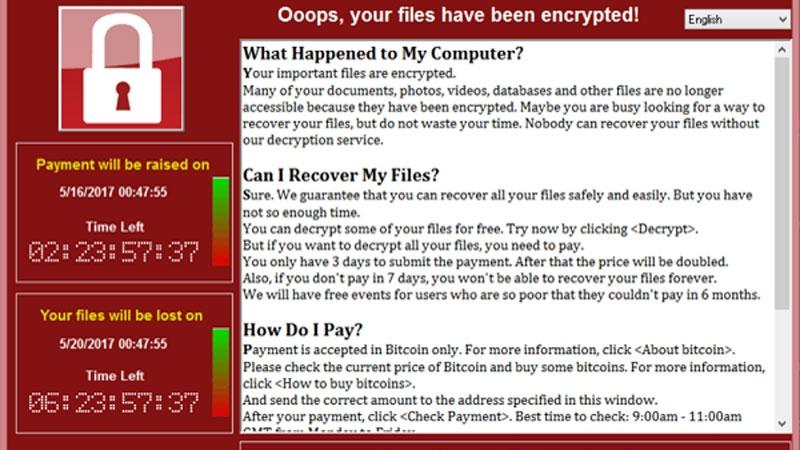

A la différence de WannaCry, Petya commence par s’attaquer à une partie du disque dur le MBR (Master Boot record), une fois corrompu le virus recense tous les fichiers présents dans la mémoire de l’ordinateur et les chiffres, les rendant inutilisables. Ensuite, il s’en prend à la partie du disque dur qui permet de lancer le système d’exploitation, le logiciel qui fait fonctionner l’ordinateur. Cette partie est modifiée de manière à ce que l’ordinateur ne puisse plus démarrer en utilisant Windows. Lorsqu’on allume l’ordinateur, c’est Petya qui se lance, et le rançongiciel fait son travail. Un message s’affiche alors, réclamant que soient envoyés 300 dollars en bitcoin, la monnaie électronique, pour obtenir la clé de déchiffrement.

Il est extrêmement déconseillé de payer la rançon, l’adresse e-mail qui servait aux auteurs de Petya à rentrer en contact avec les victimes a été désactivée par le fournisseur de messagerie, rendant tout versement parfaitement inutile.

Le 30 juin au matin, l’adresse Bitcoin qui s’affichait sur les écrans des ordinateurs infectés par Petya en Ukraine, en Russie, en Australie et en Europe de l’Ouest, n’avait reçu que 3,99 Bitcoins, soit environ 13 000 euros.

Compte tenu de sa forte capacité à s’auto-propager, Petya a rapidement fait son apparition aux États-Unis, dans presque toute l’Europe, la Chine et l’Australie. Si l’Ukraine est indubitablement le point d’où est parti Petya, il est presque impossible de contrôler la propagation des logiciels malveillants une fois qu’ils sont lâchés dans la nature.

L’Ukraine directement visé par Petya ?

Selon Symantec, c’est MEDoc, un logiciel de comptabilité et de comptabilité très utilisé en Ukraine qui a servi de vecteur de propagation initial de Petya. L’analyse de Kaspersky indique que 60 % des infections ont eu lieu en Ukraine, et un peu plus de 30 % ont affecté les régions de Russie situées à proximité. Les chercheurs de Symantec ont précisé aussi que près de 140 entreprises ukrainiennes avaient été touchées, soit beaucoup plus que tous les autres pays. Selon l’entreprise de sécurité, ces indicateurs montrent que « les entreprises ukrainiennes étaient l’objectif principal ».

« La version 2017 du ransomware inflige des dommages permanents et irréversibles au disque », a déclaré jeudi dernier Matt Suiche de Comae dans un blog. « Petya n’est pas un vrai ransomware, il a clairement été réécrit pour effacer les données et non pour récolter de l’argent », a-t-il affirmé.

Microsoft a annoncé la sortie d’une mise à jour de windows 10 prévu pour septembre. Elle permettra notamment de bloquer les fichiers qui essaieront d’accéder à vos données sans autorisation (donc les cryptovirus entre autres). En attendant nous vous conseillons donc de restez vigilant, et en tant qu’entreprise il est nécéssaire de vous protéger grâce à une sensibilisation de vos employés aux risques. Ainsi que la mise en place de solutions efficaces parc informatique à jour, antivirus…

Nous vous incitons donc à vous protéger contre la multiplication des risques dans la conjecture habituelle.